Kubernetes の導入、セキュリティ、および市場動向に関するレポート 2024 年

エグゼクティブサマリー

Kubernetes のセキュリティの現状に関するレポート 2024 年版では、コンテナ化ワークロードと Kubernetes に関するクラウドネイティブ・セキュリティについて毎年行っているアンケート調査から、最新の結果をお届けします。今回の調査では、世界各地の中小・中堅規模からエンタープライズ規模の組織に所属する DevOps、エンジニアリング、およびセキュリティの専門家 600 名を対象としました。組織が現在直面している最も一般的なクラウドネイティブ・セキュリティの課題、動向、ビジネスへの影響について考察しています。

レポートの主なポイント

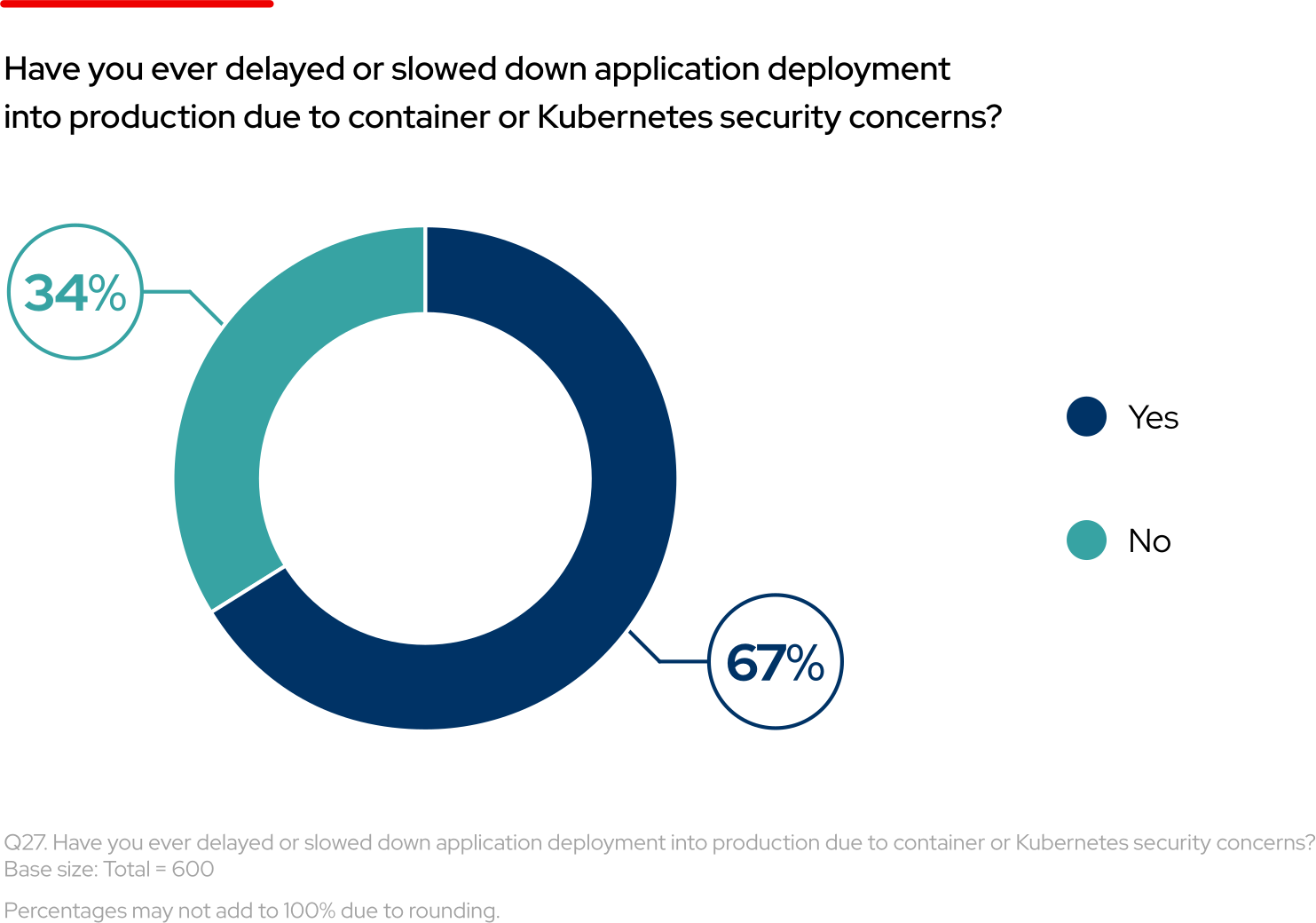

- 回答者の 3 分の 2 が、Kubernetes のセキュリティ上の懸念によりアプリケーションのデプロイに遅延が生じたと回答している。

- 回答者の半数近くが、コンテナと Kubernetes におけるセキュリティおよびコンプライアンス関連のインシデントの結果として、収益の損失や罰金などさまざまな悪影響が生じたと回答している。

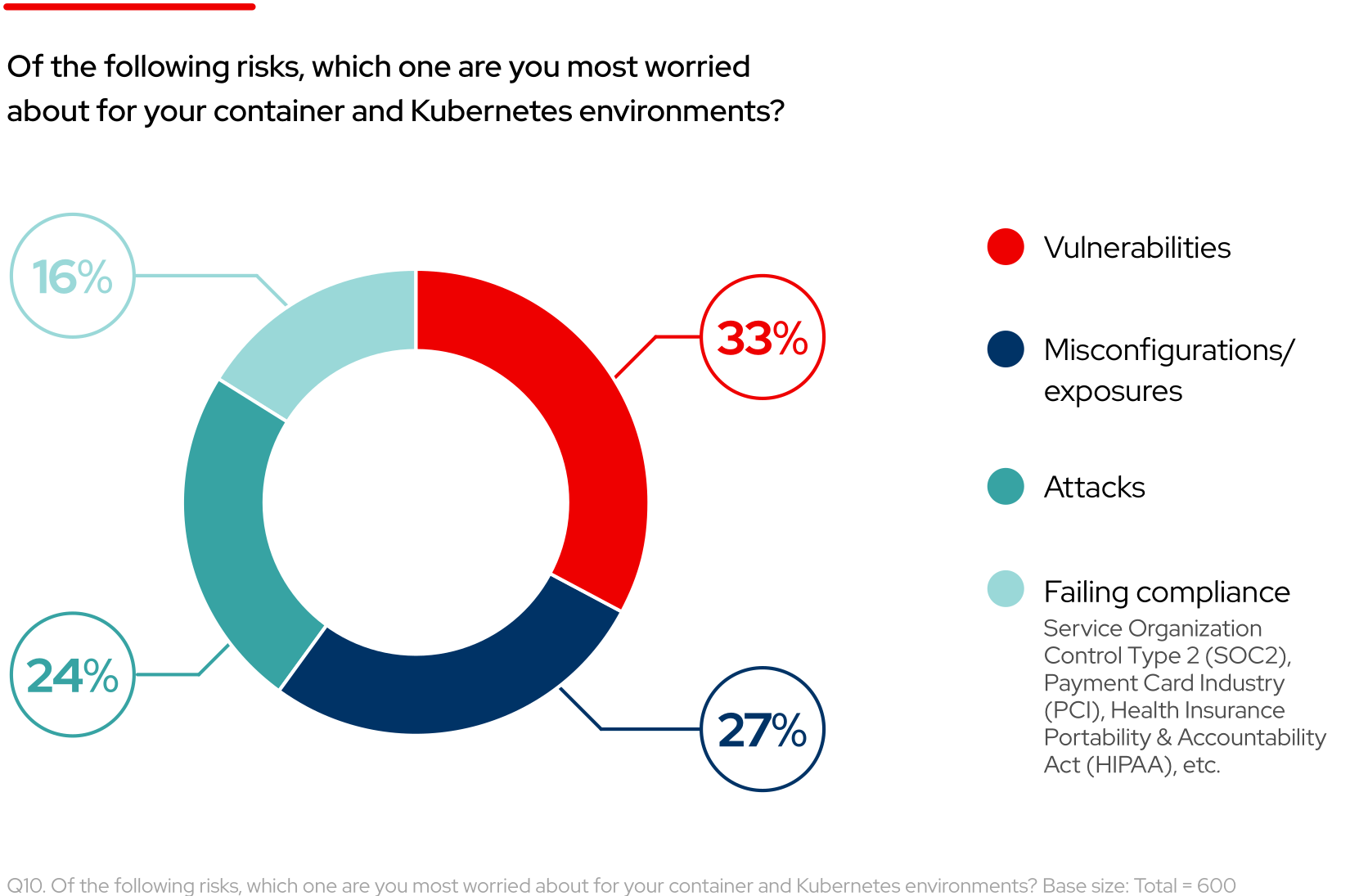

- コンテナと Kubernetes 環境のセキュリティにおける最大の懸念事項は脆弱性と構成ミスである。

- 回答者の 90% が DevSecOps の取り組みを進めている。

この調査結果は、読者が自社の Kubernetes セキュリティを評価し、改善できる分野を見つけてセキュリティギャップを減少させるための知見を得るための支援となるものです。

セキュリティの問題により、67% の企業がアプリケーションのデプロイの遅延やペースダウンを余儀なくされている

アプリケーションの構築、実行、およびスケーリングの方法を変革するために、Kubernetes やマイクロサービスベースのアーキテクチャなどのクラウドネイティブ・テクノロジーが世界中で導入されています。新しく開発するソフトウェアをすべてマイクロサービスにする企業もありますが、多くはコンテナベースのテクノロジーを使用して既存のアプリケーションをリファクタリングします。いずれの場合も、コンテナはアプリケーションをハイブリッド環境のどこででも実行および管理できる柔軟性を高めつつ、開発とリリースのサイクルを高速化することができます。

ただし、開発からデプロイ、メンテナンスに至るアプリケーションライフサイクルにおいてセキュリティが不完全である場合、コンテナ化によるこれらの貴重なメリットは縮小してしまいます。今回の調査では、回答者の 67% がセキュリティ上の懸念からコンテナベースのアプリケーションのデプロイメントを遅らせたり、デプロイメントのペースを落としたりしたことがあることがわかりました。

回答者の 46% がコンテナと Kubernetes のセキュリティインシデントの結果、収益や顧客の損失が発生したと回答

コンテナや Kubernetes のセキュリティ問題の影響は、アプリケーションのデプロイの遅延だけでなく、はるかに広範に及びます。26% の回答者はセキュリティインシデントが従業員の解雇につながったことがあり、30% はインシデントが原因で所属企業に罰金が科されたことがあります。このような状況においては、貴重な能力、知識、経験の逸失は運用に大きなダメージを与え、罰金や悪い評判はビジネスに多額の経済的損失をもたらす可能性があります。

46% の回答者は、所属組織でセキュリティインシデントが発生したために収益や顧客が減少したことがあると回答しています。セキュリティ侵害が発生するとスタッフが問題の対処に時間をとられてプロジェクトや製品のリリースが遅れるため、ビジネスの成長が阻害される可能性があります。また、データを保護する能力に疑問符が付くと、よりセキュリティ重視の対策を実施している競合他社に顧客を奪われてしまうこともあります。

10 社のうち 9 社が過去 12 カ月間にコンテナまたは Kubernetes のセキュリティインシデントを経験

セキュリティインシデントによる影響は、アプリケーションライフサイクルのデプロイメントの段階に限られるものではありません。コンテナや Kubernetes に関連したセキュリティインシデントが発生すると、その影響はアプリケーションライフサイクルのあらゆる段階に及びます。45% の回答者は所属企業で過去 12 カ月間にランタイムインシデントが発生したことがあり、ほぼ同数 (44%) の回答者はビルドおよびデプロイの段階で問題が発生したことがあり、大きな脆弱性に対処しなければならなかったと回答しています。また、40% はコンテナまたは Kubernetes の環境で構成ミスが検出されたことがあり、26% は監査に合格できなかったことがあります。

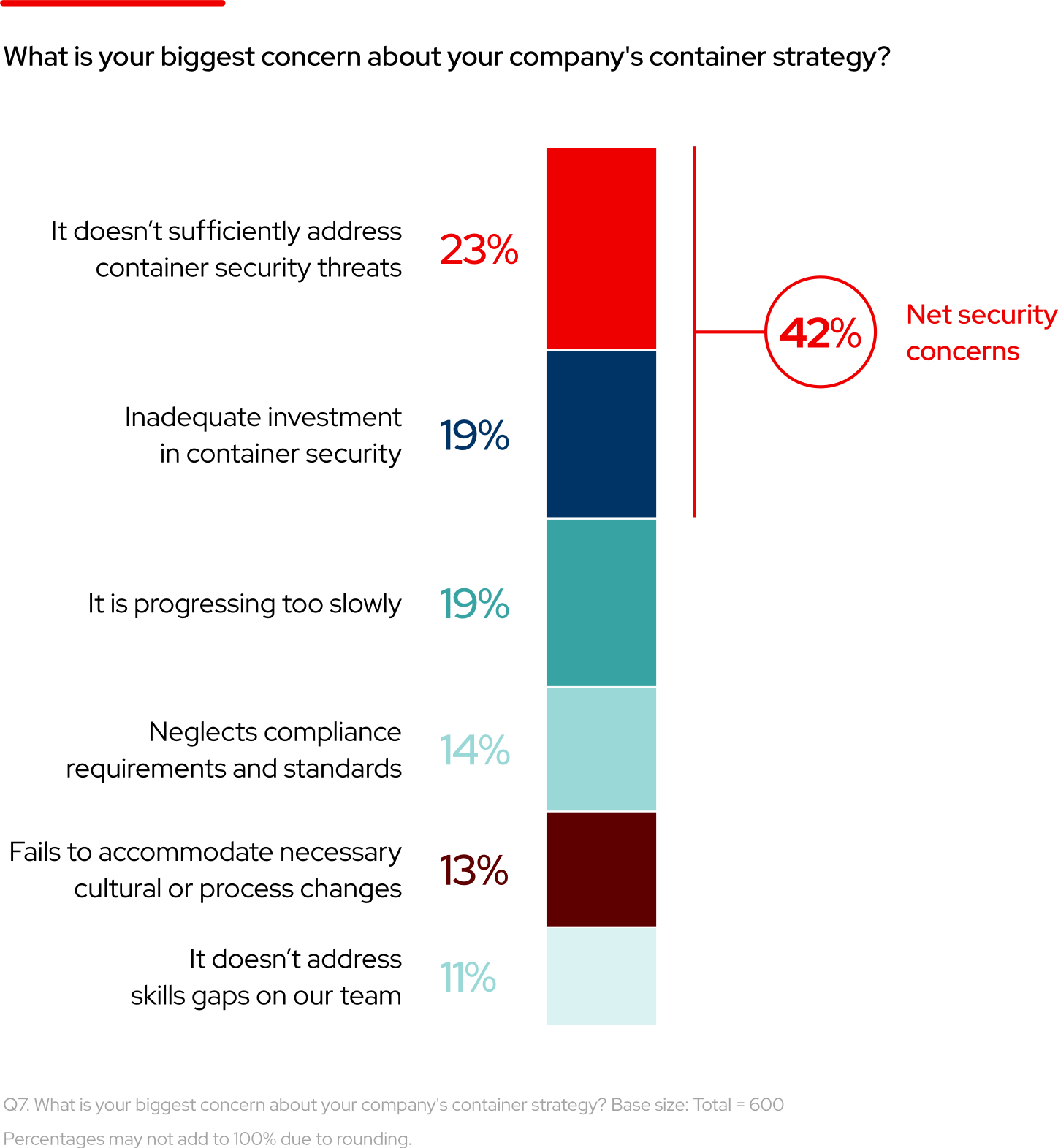

42% の回答者は、所属企業がコンテナセキュリティに対する投資、またはそれに関する脅威への対策を十分に行っていないと感じています。

60% の回答者はコンテナおよび Kubernetes 環境の脆弱性、構成ミス、露出に対する懸念を抱いています。

Kubernetes やコンテナの環境は複雑で動的であり、脆弱性の緩和や切り分けは困難な作業になる可能性があります。コンテナはオペレーティングシステム・カーネルなどのホストリソースを共有するので、1 つのコンテナ脆弱性が複数のコンテナに影響を及ぼす場合があります。また、ホストそのものに脆弱性があった場合、そのシステムにデプロイされているすべてのコンテナに影響します。回答者はこの課題を明確に理解しており、33% はコンテナおよび Kubernetes 環境の脆弱性を最も強く懸念しています。

また、27% の回答者は、コンポーネント (ベースイメージ、ライブラリ、依存関係など) の構成ミスによって環境全体に重大なセキュリティ問題がもたらされることを最も恐れています。適切な検証とメンテナンスを行わなければ、これらのコンポーネントは攻撃の足掛かりとして使われる可能性があり、重要なアプリケーションや機密データの整合性や機密性が脅かされることになります。

42% の回答者は、所属組織で DevSecOps の取り組みが十分に進行した段階にあると回答

また、48% は所属企業が DevSecOps の価値を理解しており、導入の初期段階にあって、開発、運用、セキュリティの各チームが連携して共同ポリシーおよびワークフローの作成に取り組んでいると回答しています。2023 年の調査ではこの段階にある企業はわずか 39% であったため、これは大幅な増加です。残る 10% の企業では DevOps チームとセキュリティチームが分かれています。脆弱性があってもデプロイまたは実行時に事後対応的なプロセスでしか対処できず、効率性、スピード、ソフトウェア品質の低下、およびアプリケーション提供の遅滞につながるおそれがあります。

コンテナと Kubernetes のセキュリティを強化するためのヒントについては、レポート全文をご覧ください

クラウドネイティブ・テクノロジーは、組織がアプリケーションを開発、デプロイ、スケーリングする方法を変えています。クラウドインフラストラクチャに備わっているスケーラビリティ、アジリティ、柔軟性という性質により、市場投入時間の短縮、効率性の向上、イノベーションの強化を実現することが可能です。

しかし、サイバー攻撃の手法は巧妙化しつつあり、ハイブリッドクラウド環境全体における機密データの保護、侵害に対する防御、規制標準に対するコンプライアンスの維持のためにセキュリティ対策が極めて重要になっています。

対応として、多くの IT 組織が高度なセキュリティ・プラットフォームに投資し、コラボレーティブでセキュリティを重視したプロセスを導入して、重要なシステム、ワークロード、データを保護しています。